Basis-Wissen – #11 Wie sicher ist WordPress?

WordPress ist das mit großem Abstand am häufigsten genutzte Content Management System. Da liegt es auf der Hand, dass es für Hacker ganz besonders interessant ist. Deshalb stellt sich die Frage, ob WordPress sicher genug ist.

Es ist ein Irrtum, zu glauben, dass die eigene Website für Hacker nicht interessant ist. In der Regel ist es nicht der Fall, dass irgendwo ein Nerd in einem dunklen Kämmerchen sitzt und sich eine Website als Ziel für seinen nächsten Angriff sucht.

Meist laufen Angriffe massenweise und vollständig automatisiert ab. Je verbreiteter ein System ist, desto häufiger ist es auch Angriffen ausgesetzt.

Die Frage, ob eine WordPress Website irgendwann einem Hacker-Angriff ausgesetzt ist, stellt sich kaum. Vielmehr lautet die Frage, wann und wie oft eine Website angegriffen wird.

Wenn es zu einem Angriff kommt, ist die Frage, ob das System diesem Angriff standhält. Das führt uns zur Frage zurück, wie sicher WordPress eigentlich ist und was Du für die Sicherheit Deiner WordPress Website unternehmen kannst.

Dabei gilt es zu beachten, dass Angreifern verschiedene Möglichkeiten zur Verfügung stehen um eine Website zu hacken. Es darf also nicht nur WordPress alleine betrachtet werden.

Angriffsziel 1 – Zugangsdaten

Bei sogenannten Brute-Force-Angriffen werden häufige Kombinationen aus Benutzernamen und Passwort automatisiert getestet um Zugang zum System zu erhalten. Sich dagegen zu schützen ist relativ leicht.

Benutzernamen wie „Admin“ oder „Administrator“ sind absolut tabu. Ebenso sollte auch weder der Name der Website noch der eigene Name für den Login verwendet werden.

Der Benutzername ist natürlich nur die halbe Miete. Das Kennwort sollte ebenfalls entsprechend sicher sein. Tatsächlich ist die Zahlenkombination „123456“ nach wie vor das am häufigsten verwendete Kennwort – unglaublich, aber wahr.

Ebenfalls auf den vordersten Plätzen der am häufigsten verwendeten Passwörter landen weitere Zahlenkombinationen wie beispielsweise „123456789“. Auch „passwort“ liegt im deutschsprachigen Raum ganz vorne – ebenso wie global „password“.

Mit einer relativ überschaubaren Liste an Benutzernamen und Passwörtern erhalten Angreifer ganz einfach Zugriff auf eine nicht unerhebliche Anzahl an Websites. Das Ausprobieren der Kombinationen läuft automatisiert ab.

Die erste Maßnahme zur Erhöhung der #sicherheit von WordPress ist also die Wahl eines sicheren Benutzernamens und eines sicheren Passworts.

Optional kann ein Plugin installiert werden, das das Ausspionieren der Zugangsdaten mittels Brute-Force erschwert, indem nach einer gewissen Anzahl ungültiger Versuche der Login für einige Minuten gesperrt wird. Oder es wird eine Zwei-Faktor-Authentifizierung verwendet.

Diese optionalen Maßnahmen erhöhen die Login-Sicherheit weiter, sind aber aus meiner Sicht bei Verwendung entsprechend sicherer Zugangsdaten nicht zwingend erforderlich.

Angriffsziel 2 – Plugins und Themes

Nicht nur WordPress selbst kann Sicherheitslücken enthalten. Das gleiche gilt auch für Plugins und Themes. Jedes Plugin und jedes Theme stellt damit eine potenzielle Gefahr dar. Tatsächlich erfolgt die überwiegende Mehrheit aller erfolgreichen Angriffe über ein Plugin.

Daher ist darauf zu achten, Plugins und Themes nur aus seriösen Quellen zu beziehen. Zugegebenermaßen kann es schwierig sein, die Seriosität einer Quelle einzuschätzen.

Verlässliche Quellen sind auf jeden Fall das Plugin- bzw. Theme-Verzeichnis von wordpress.org sowie bekannte Shops wie CodeCanyon und ThemeForest – um nur einige zu nennen.

Seriöse Entwickler reagieren in der Regel schnell, wenn eine Sicherheitslücke entdeckt wird. Ein weiterer wesentlicher Schritt zu mehr WordPress Sicherheit sind daher regelmäßige Updates der Plugins und des Themes.

Gibt es zu einem Plugin oder Theme bereits seit längerer Zeit keine Updates mehr, dann muss das nicht unbedingt ein negatives Zeichen sein. Es kann gut sein, dass das Plugin oder Theme immer noch zuverlässig und sicher funktioniert.

Plugin-Entwickler haben deshalb die Möglichkeit, im Plugin-Verzeichnis von wordpress.org anzugeben, bis zu welcher WordPress-Version ein Plugin getestet worden ist. Jedesmal vor Erscheinen einer neuen #wpversion werden Entwickler entsprechend informiert.

Somit haben Entwickler die Möglichkeit, ihre Plugins zu testen und die Angabe „Getestet bis“ entsprechend anzupassen – auch wenn es am Plugin selbst keine Änderungen gibt.

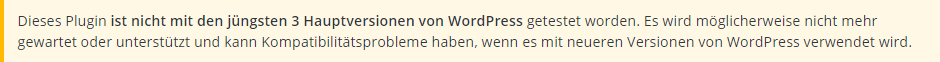

Das ist ein relativ guter Indikator dafür, ob der Entwickler eines Plugins noch aktiv ist, auch wenn es längere Zeit schon keine Updates für das betreffende Plugin gab. Wurde das Plugin vom Entwickler länger nicht mit neueren Versionen von WordPress getestet wird ein entsprechender Hinweis angezeigt.

Dieser Hinweis sollte ernst genommen werden. Das muss nicht heißen, dass der Einsatz des Plugins unbedingt ein Risiko darstellt. Ein Blick in das Support Forum des Plugins kann Aufschluss darüber geben, ob der Entwickler noch aktiv ist.

Auch installierte Plugins und Themes, die nicht aktiv sind, können Sicherheitslücken enthalten, die von Hackern ausgenutzt werden können. Deshalb sollten ungenutzte Plugins und Themes unbedingt gelöscht werden, um das Risiko weiter zu reduzieren.

Außerdem ist es ratsam, von Zeit zu Zeit die aktiven Plugins zu überprüfen, ob überhaupt noch alle benötigt werden.

Angriffsziel 3 – WordPress selbst

Der Kern von WordPress ist relativ sicher. Wird eine Sicherheitslücke erkannt, dann wird diese meist sehr schnell geschlossen.

Damit die eigene Website möglichst sicher bleibt, müssen Updates umgehend installiert werden. Es empfiehlt sich, immer eine möglichst aktuelle Version von WordPress einzusetzen.

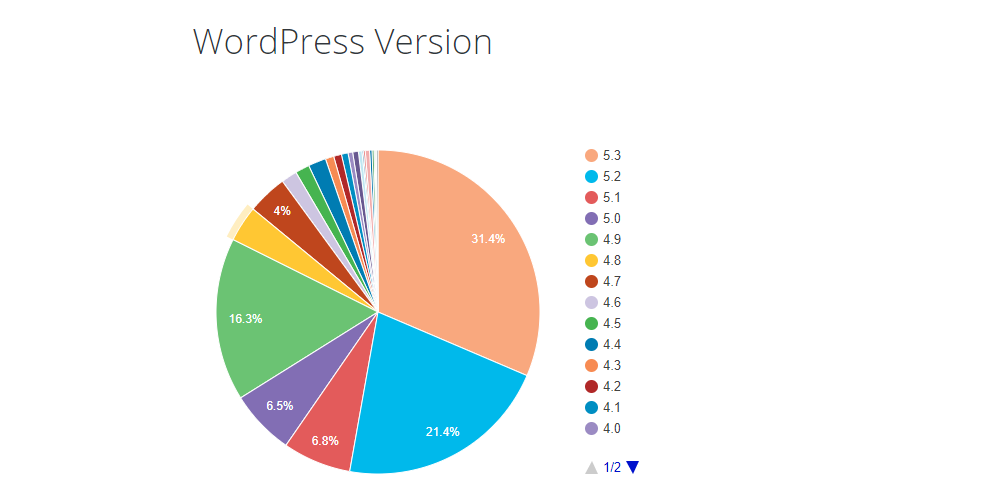

Wie aus den Statistiken von wordpress.org hervorgeht, verwendet über ein Drittel aller WordPress Websites noch eine ältere WordPress Version als 5.0 – und WordPress 5.0 ist mittlerweile auch schon vor über einem Jahr erschienen.

Zwar werden derzeit Sicherheits-Updates bis zurück zu WordPress 3.7 bereitgestellt, dennoch sollten so alte Versionen nicht mehr im Einsatz sein. Die Version 3.7 ist mehr als sechs Jahre alt. Und der Statistik ist zu entnehmen, dass sogar noch ältere Versionen aktiv im Einsatz sind.

Aufgrund der Vielzahl an Versionen, für die heute Sicherheits-Updates erstellt werden müssen, wird dies künftig auf die letzten sechs Versionen beschränkt werden – aktuell sind es 17 unterschiedliche Versionen (siehe dazu die Diskussionen Should Security Fixes Continue to Be Backported to very old versions of WordPress? und Proposal: Auto-Update Old Versions to 4.7 im WordPress Core Forum).

Angriffsziel 4 – PHP

Auch die Sprache PHP, auf der WordPress basiert, kann Sicherheitslücken aufweisen. Hier gilt das selbe, wie für WordPress sowie für Plugins und Themes. Es sollte eine möglichst aktuelle Version eingesetzt werden.

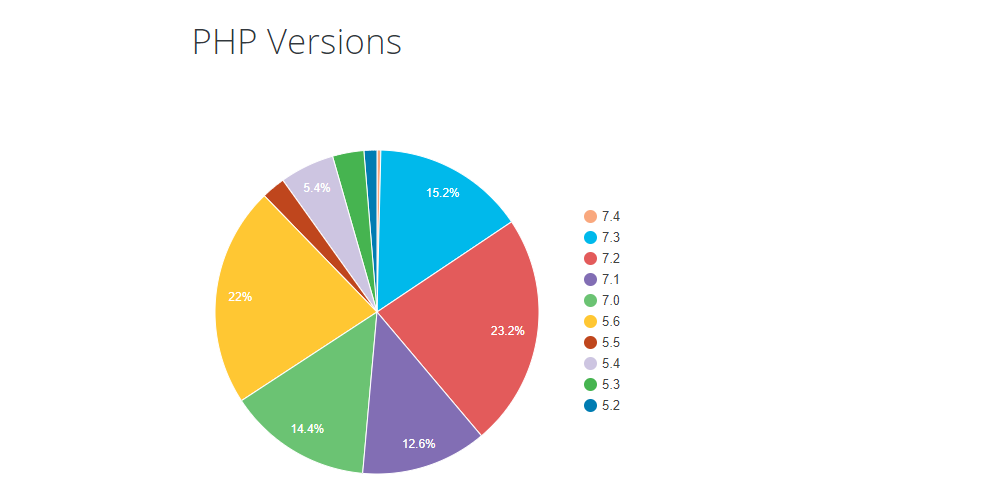

Vor Kurzem wurde PHP Version 7.4 veröffentlicht. Offiziell unterstütz – das heißt also mit Updates versorgt – werden derzeit außerdem noch die Versionen 7.2 und 7.3 (siehe den folgenden Screenshot von php.net). Ältere Versionen erhalten keine Sicherheits-Updates mehr und gelten damit potenziell als Risiko.

Wie aus der wordpress.org Statistik ersichtlich ist, ist dennoch auf etwa 60% aller WordPress Websites eine PHP-Version älter als 7.2 im Einsatz.

Der Wechsel der PHP-Version mag durchaus problematisch sein. Gerade der Sprung von PHP 5.6 auf PHP 7.0 bereitete bei einigen Plugins und Themes Probleme, da diese noch nicht für PHP 7 angepasst waren.

Mittlerweile sind mehr als vier Jahre vergangen und in der Zwischenzeit sollten alle Plugins und Themes auch unter PHP 7.0 und neuer laufen. Ein Plugin oder Theme, das bis heute immer noch nicht fit für PHP 7 ist, sollte ersetzt werden.

Fazit

Jede Website kann und wird Angriffen ausgesetzt sein. Das Risiko eines Angriffs besteht immer. Und absolute Sicherheit ist nicht möglich.

Mit einigen wenigen einfachen Maßnahmen kann die Sicherheit der eigenen Website aber drastisch verbessert werden. Ob darüber hinaus Tools eingesetzt werden, um die Sicherheit noch weiter zu erhöhen, ist Geschmackssache.

Der Einsatz solcher Tools birgt meiner Meinung nach die Gefahr, dass man meinen könnte, damit sei die eigene Website dann unangreifbar. So kann angebrachte Sensibilität für das Thema verloren gehen. Grundlegende Dinge, wie die oben erwähnten, werden dann eventuell außer Acht gelassen.

Dabei sind es gerade diese einfachen Grund-Rezepte, die den größten Einfluss auf die Sicherheit der eigenen Website haben. Und für den Fall der Fälle sollte ein möglichst aktuelles Backup vorhanden sein, um die Website wiederherstellen zu können.